Para aplicações de todos os tamanhos em execução na nuvem, a segurança é um modelo de responsabilidade compartilhada. Seu provedor de nuvem garante um nível de segurança nos níveis mais amplos da rede e do host, mas quando se trata de proteger suas cargas de trabalho, todo desenvolvedor precisa compreender as camadas de segurança disponíveis.

O que é um WAF?

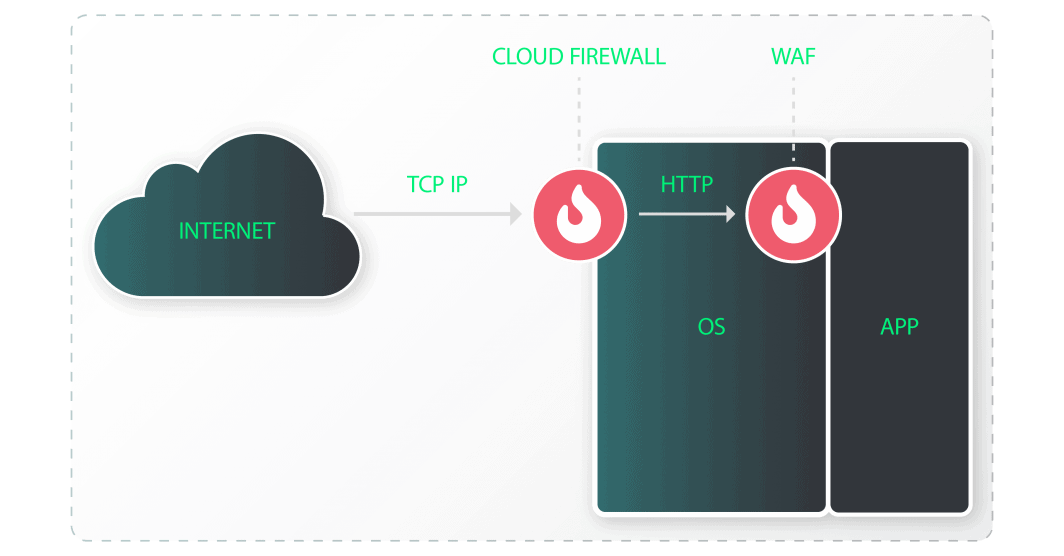

Um firewall de aplicativo da Web (WAF) impede que o tráfego mal-intencionado interaja com um aplicativo e protege os dados contra acesso não autorizado. Não deve ser confundido com nosso Cloud Firewall que cria uma camada de proteção no nível do TCP/IP, o objetivo de um firewall de aplicativo da Web é criar regras ajustadas e detecção de comportamento para proteger o tipo de tráfego que pode realmente chegar à camada do aplicativo. Os aplicativos da Web são vulneráveis a ataques como cross-site scripting e injeções de SQL que podem contornar configurações de segurança mais amplas no nível da rede.

Aqui está uma comparação do mundo real. Um WAF é semelhante ao papel da segurança de um edifício quando se entra num edifício como convidado. A segurança prossegue para...

- Informe-se sobre seu propósito de entrada

- Admitir ou negar acesso a áreas específicas do edifício com um crachá ou passe de convidado

- Fique em alerta para qualquer comportamento suspeito enquanto estiver no edifício

- Recolha seu crachá na saída

- Note que quando você saiu

Para uma aplicação com um WAF, o vigilante representa o comportamento básico e os objetivos do WAF, mas para o monitoramento do tráfego web.

Quando usar um WAF

À medida que sua aplicação evolui, você pode começar a lidar com um volume maior de dados e diferentes classes de dados sensíveis. Aqui estão algumas perguntas importantes a serem consideradas ao analisar a melhoria da segurança de sua aplicação e decidir como você precisa implementar suas soluções de segurança.

- Como sua aplicação utiliza os dados?

- Que tipo de dados você está tratando?

- Que outras redes têm acesso aos dados que você lida?

- O que aconteceria com seus usuários se houvesse uma violação de dados?

Isto é especialmente relevante para o manuseio de informações pessoais identificáveis (PII). As IPI podem ser um único dado, como um número de identificação de passaporte, ou vários dados que podem revelar a identidade de uma pessoa, tais como a combinação do nome completo de alguém e a data de nascimento.

Um WAF nem sempre é necessário. Se você tem uma aplicação simples que não lida com nenhuma transação financeira, apenas coleta o e-mail de um usuário e requer senhas criptografadas para acessar o conteúdo, provavelmente não é essencial que você execute um WAF. Pegue um calendário básico ou uma aplicação de agendamento de compromissos; um WAF não garantiria ainda mais estas informações básicas.

Se você estiver executando uma pequena aplicação com uma quantidade moderada de transações PII, a implementação de um WAF pode ser valiosa. Mesmo um volume de transações moderado tem o potencial de ser especificamente direcionado por maus atores. Além disso, se houver alguma expectativa de dimensionar sua aplicação, ter um WAF em vigor garantirá os dados de seu usuário e reduzirá o nível de esforço para aumentar seu volume de transações no futuro.

Para o comércio eletrônico de alto volume ou outras aplicações que processam e armazenam grandes quantidades de informações sensíveis, é necessária mais segurança. Isto inclui a implementação de um WAF robusto. Estes tipos de aplicações são os que mais se destacam quando se trata de dados que precisam de proteção poderosa: instituições financeiras, provedores de saúde e entidades governamentais.

Seleção de um WAF

A escolha de um WAF depende de dois fatores-chave: o nível de conformidade exigido pelos dados que sua aplicação manipula e se sua carga de trabalho é mais adequada para uma solução auto-gerida do que entregar todo o controle a uma empresa de segurança confiável que tenha a experiência e as conformidades necessárias.

Assim como outros serviços tecnológicos, as soluções WAF são uma mistura de soluções auto-geridas e gerenciadas pelo fornecedor. Existem WAFs de código aberto gratuitos que requerem gerenciamento e atualizações, o que é um bom ajuste para desenvolvedores que desejam um nível de controle mais fino.

Maiores cargas de trabalho e aplicações que lidam com dados sensíveis se beneficiam de soluções gerenciadas pelo fornecedor que são ativamente atualizadas com base na mais recente inteligência de ameaças e vulnerabilidades potenciais. Empresas de segurança cibernética confiáveis listam e mantêm seus níveis de conformidade, que determinarão se seus produtos estão em conformidade quando interagirem com sua aplicação. Esta é a mesma consideração para escolher um provedor de nuvem para hospedar a aplicação e os próprios dados.

Diferentes soluções WAF incluem recursos adicionais como a profundidade do monitoramento, incluindo a capacidade de obter atualizações em tempo real), retenção de logs e integrações com o resto de sua pilha de tecnologia ou negócios.

Encontre a solução WAF correta

Oferecemos diferentes níveis de soluções WAF para que você possa encontrar a combinação certa, quer você esteja apenas começando com uma solução de código aberto autogerida, quer sua aplicação requeira uma proteção poderosa.

Para um WAF bastante básico que protege sua aplicação de grandes ataques e fornece algum monitoramento, o Haltdos Community WAF é um excelente lugar para começar. Haltdos é uma solução autogerida com uma GUI intuitiva onde você pode ver o volume de pedidos recebidos, endereços IP e os principais IPs de ataque a serem monitorados em busca de risco.

Implantação via Linode Marketplace | Instalar em um recurso existente | Saiba mais

Para cargas de trabalho corporativas e aplicativos maiores que lidam com PII, a Akamai App & API Protector protege aplicativos e redes de API de uma ampla gama de ameaças, incluindo vulnerabilidades no OWASP API Security Top 10. App & API Protector usa análise de aprendizado de máquina e dados das equipes de inteligência e mitigação de ameaças da Akamai para reforçar a segurança em bases contínuas, acompanhando ameaças, padrões e demandas de segurança.

Comentários