Techniques d'escalade de privilèges Windows | Red Team Series 8-13

Dans la huitième vidéo de notre série sur les techniques de l'équipe rouge, nous parlerons des techniques d'escalade de privilèges sous Windows. Nous verrons comment contourner l'UAC et utiliser les exploitations d'usurpation d'identité du noyau et des jetons.

Chapitres :

0:00 Introduction

0:23 Ce que nous allons couvrir

1:20 Techniques d'escalade de privilèges sous Windows

4:16 MITRE Attack Privilege Escalation Tactics (en anglais)

4:42 A propos de notre environnement cible

5:35 Comment contourner l'UAC avec Empire

9:30 Comment contourner l'UAC avec Meterpreter

13:21 Comment utiliser les exploits du kernel

25:00 Comment fonctionne l'exploitation ?

26:30 Comment installer l'exploit

32:24 Comment utiliser l'usurpation d'identité (Token Impersonation)

44:33 Conclusion

Nouveau sur Linode ? Commencez ici avec un crédit de 100$ !

Lisez la documentation pour plus d'informations sur les techniques d'escalade des privilèges de Windows !

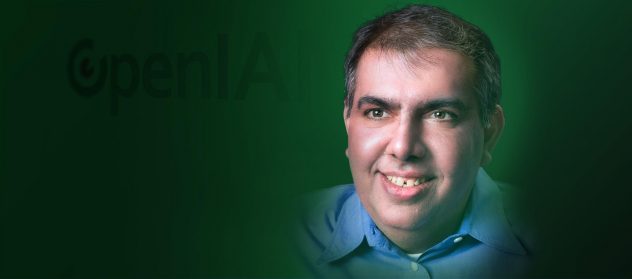

En savoir plus sur HackerSplioit.

Abonnez-vous pour être informé des nouveaux épisodes dès leur sortie.

#Linode #Sécurité #RedTeam #Hackersploit

Produit : Linode, Sécurité, Red Team ; @HackerSploit ;